Core PHP + Smarty -- the Winner

Направихме един малък тест за бързодействие на

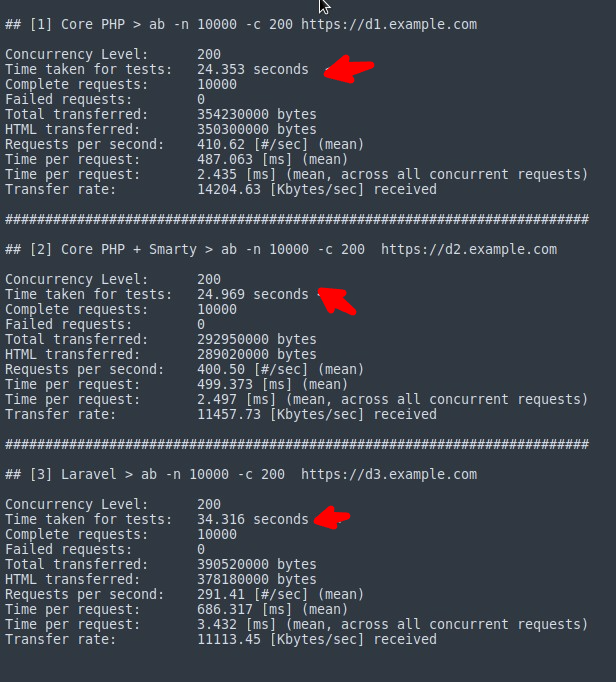

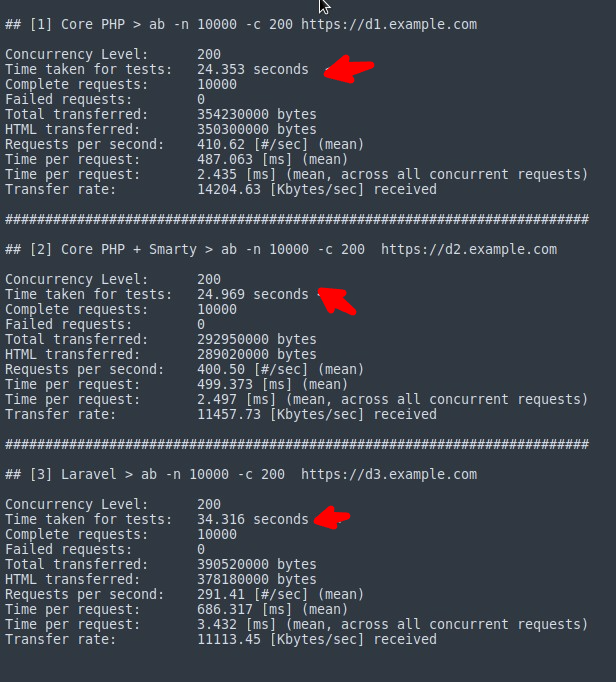

Laravel vs (Core PHP + Smarty) vs Core PHP

Очакван резултат, но все пак извод:

CorePHP е топ за супер натоварени сайтове където се гони абсолютен оптимум, а не просто да работи и да се купуват железа безкрай.

+ и -- на Laravel са ясни. Идеята тук е бързодействие, а със Smarty се получава и разделение на front, back.

Всеки проект и ситуация определя какво да се ползва: Laravel, друг framework, Core PHP или друго…

PS0: За тестовете бяха направени три контейнера с абсолютно еднакви параметри на дистро,пакети/apache+nginx proxy+mariadb/,страниците извършиха един и същи брой заявки към db и т.н.

Всичко се изпълни локално в конкретните контейнери/ясно е защо/

Ползван беше apache bench tool: ab -n 10000 -c 200 https://example.com

Ето ги и резултатите:

#Core PHP # > ab -n 10000 -c 100 https://example.com

Server Software: nginx/1.18.0

Document Length: 35030 bytes

Concurrency Level: 100

Time taken for tests: 23.690 seconds

Complete requests: 10000

Failed requests: 0

Total transferred: 354230000 bytes

HTML transferred: 350300000 bytes

Requests per second: 389.26 [#/sec] (mean)

Time per request: 256.898 [ms] (mean)

Time per request: 2.569 [ms] (mean, across all concurrent requests)

Transfer rate: 13465.55 [Kbytes/sec] received

Connection Times (ms)

min mean[+/-sd] median max

Connect: 5 94 43.1 85 373

Processing: 10 161 58.1 154 439

Waiting: 7 79 55.1 67 337

Total: 14 255 73.1 247 581

#######################################################################

#Core PHP + Smarty# >

Concurrency Level: 100

Time taken for tests: 2.585 seconds

Complete requests: 1000

Failed requests: 0

Total transferred: 29295000 bytes

HTML transferred: 28902000 bytes

Requests per second: 386.82 [#/sec] (mean)

Time per request: 258.516 [ms] (mean)

Time per request: 2.585 [ms] (mean, across all concurrent requests)

Transfer rate: 11066.38 [Kbytes/sec] received

#######################################################################

#Laravel

Concurrency Level: 100

Time taken for tests: 3.483 seconds

Complete requests: 1000

Failed requests: 0

Total transferred: 39052000 bytes

HTML transferred: 37818000 bytes

Requests per second: 287.10 [#/sec] (mean)

Time per request: 348.309 [ms] (mean)

Time per request: 3.483 [ms] (mean, across all concurrent requests)

Transfer rate: 10949.12 [Kbytes/sec] received

VN:F [1.9.22_1171]

Rating: 0.0/5 (0 votes cast)

VN:F [1.9.22_1171]